Capire e Usare i Nonce in WordPress per la Sicurezza

Capire e Usare i Nonce in WordPress per la Sicurezza

Nel contesto della sicurezza informatica,la protezione dei dati e delle informazioni degli utenti è diventata una priorità imprescindibile per i gestori di siti web. In particolare, WordPress, una delle piattaforme di gestione dei contenuti (CMS) più diffuse al mondo, richiede un’attenzione particolare al fine di garantire un ambiente sicuro e affidabile. Uno degli strumenti fondamentali, ma spesso sottovalutati, per il rafforzamento della sicurezza in WordPress è rappresentato dai nonce. Questi token, utilizzati per verificare l’autenticità delle richieste effettuate dagli utenti, giocano un ruolo cruciale nella prevenzione di attacchi come cross-Site Request Forgery (CSRF) e nell’assicurazione della regolarità delle operazioni all’interno del sistema. In questo articolo, ci proponiamo di analizzare il funzionamento dei nonce in WordPress, illustrando non solo il loro significato e la loro importanza, ma anche le modalità per implementare efficacemente questi strumenti di sicurezza nel proprio sito web.

Capire il concetto di Nonce in WordPress e la sua Importanza per la Sicurezza

Il termine “nonce” proviene dalla frase inglese “number used once” e si riferisce a un token temporaneo utilizzato in WordPress per garantire la sicurezza delle operazioni, come l’invio di moduli o la registrazione degli utenti. Il concetto di nonce è fondamentale per prevenire attacchi di tipo Cross-Site Request Forgery (CSRF), in cui un malintenzionato potrebbe tentare di inviare comandi malevoli sfruttando la sessione di un utente autenticato. Utilizzando i nonce,WordPress assicura che ogni richiesta sia valida e proveniente da una fonte autorizzata.

Quando un nonce viene generato, esso è associato a una specifica azione o operazione e ha una scadenza, normalmente di 24 ore. Questo significa che anche se un attaccante riuscisse a catturare un nonce,non potrebbe utilizzarlo indefinitamente. Inoltre, WordPress verifica i nonce quando una richiesta viene inviata, confrontando il nonce presente nella richiesta con quello generato in precedenza. Se i nonce non corrispondono, l’operazione verrà annullata, proteggendo così il sito da attacchi malevoli.

È importante comprendere come implementare correttamente i nonce nelle proprie applicazioni WordPress. Ecco alcuni passi chiave da seguire:

- Generazione: Utilizzare la funzione

wp_create_nonce()per generare un nonce ogni volta che si crea un modulo o si avvia un’azione che richiede sicurezza. - Inclusione: Aggiungere il nonce generato nei moduli HTML come campo nascosto o come parte della query string.

- Verifica: Utilizzare

check_admin_referer()ocheck_ajax_referer()per convalidare il nonce al momento della richiesta.

Per facilitare la comprensione,si può utilizzare una tabella riassuntiva delle funzioni più comuni relative ai nonce in wordpress:

| Funzione | Descrizione |

|---|---|

wp_create_nonce() |

Genera un nuovo nonce. |

wp_verify_nonce() |

Verifica la validità del nonce. |

check_admin_referer() |

Controlla se un nonce è stato fornito in un contesto di amministrazione. |

check_ajax_referer() |

Controlla il nonce per le richieste AJAX. |

Attraverso l’uso dei nonce, WordPress gestisce in modo proattivo la sicurezza delle interazioni dell’utente, promuovendo un ambiente più sicuro per la navigazione e l’utilizzo della piattaforma. È essenziale per ogni sviluppatore comprendere e applicare queste pratiche di sicurezza non solo per proteggere i propri progetti, ma anche per mantenere la fiducia degli utenti finali.

Tipologie di nonce: Differenze tra Nonce di azione e Nonce di Verifica

Le nonce di azione sono utilizzate per proteggere le azioni che gli utenti possono eseguire sui contenuti di WordPress. Queste nonce vengono generate quando si desidera eseguire un’azione critica, come l’invio di un modulo di contatto o la modifica di un post. Questa tipologia di nonce serve a garantire che l’azione sia richiesta dall’utente attualmente autenticato e non da un attaccante esterno. Ad esempio,quando un utente cerca di pubblicare un commento,un nonce di azione è incluso nel modulo di commento,assicurando che solo chi ha accesso al sito possa eseguire l’azione.

D’altra parte, le nonce di verifica svolgono un ruolo essenziale nel controllo del flusso dei dati e nell’autenticazione delle richieste. queste nonce sono incluse nei collegamenti che portano a operazioni sensibili,come l’eliminazione di un post o la cancellazione di un commento. Sebbene il loro funzionamento sia simile a quello delle nonce di azione, la loro principale finalità è quella di verificare l’autenticità della richiesta, particolarmente in situazioni in cui un utente potrebbe essere indotto a compiere un’azione senza essere consapevole del potenziale rischio.

| Tipo di Nonce | Funzione | Esempio di Utilizzo |

|---|---|---|

| Nonce di Azione | Proteggere le azioni degli utenti | Invio di un modulo di contatto |

| Nonce di Verifica | Verificare l’autenticità delle richieste | Eliminazione di un post |

È imperativo implementare correttamente entrambe le tipologie di nonce per rafforzare la sicurezza del tuo sito WordPress. Senza una gestione adeguata, c’è il rischio di attacchi CSRF (Cross-Site Request Forgery) che possono compromettere l’integrità dei dati. L’uso di nonce non solo migliora la sicurezza, ma fornisce anche una maggiore fiducia agli utenti che interagiscono con il tuo sito.

comprendere la distinzione tra nonce di azione e nonce di verifica permette agli sviluppatori di progettare sistemi più sicuri e resilienti.È consigliabile seguire le best practices di WordPress per implementare questi strumenti di sicurezza in modo efficace, tenendo conto della necessità di mantenere il sito protetto da potenziali minacce.

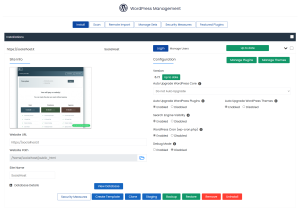

Implementazione Pratica dei Nonce in Plugin e Temi WordPress

- Creazione del Nonce: Utilizza la funzione

wp_create_nonce( 'nome_azione' );per generare un nonce associato a un’azione specifica. - aggiunta del Nonce ai moduli: Includi il nonce all’interno dei tuoi moduli utilizzando un campo nascosto. Ecco un esempio:

- Validazione del Nonce: Utilizza la funzione

check_admin_referer( 'nome_azione' );per verificare se il nonce è valido al momento della gestione dell’input. Se non lo è, l’esecuzione del codice dovrebbe essere interrotta. - implementazione nel Backend: quando gestisci azioni personalizzate, ricorda di includere la verifica del nonce sia nei callback AJAX che nelle operazioni di salvataggio nei tuoi plugin o temi.

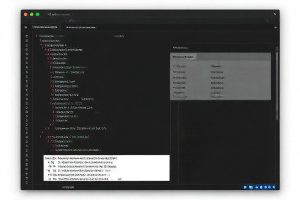

È anche utile tenere traccia della validità dei nonce. I nonce di WordPress sono progettati per scadere in un certo intervallo di tempo, pertanto l’implementazione di una logica per gestire i nonce scaduti è cruciale per un’esperienza utente fluida e sicura. Puoi farlo utilizzando il seguente codice:

$nonce = $_POST['my_nonce'];

if ( ! wp_verify_nonce( $nonce,'my_action' ) ) {

die('Nonce non valido');

}i nonce non solo offrono una protezione intrinseca contro accessi non autorizzati,ma migliorano anche la fiducia degli utenti nel tuo sito WordPress. Per una gestione appropriata, assicurati di rispettare le best practices durante tutta l’implementazione.

Buone Pratiche per la Generazione e la Validazione dei Nonce

La generazione e la validazione dei nonce rappresentano pratiche fondamentali per garantire la sicurezza delle transazioni in WordPress. I nonce, acronimo di “number used once”, sono codici temporanei che aiutano a proteggere il sito web da attacchi CSRF (Cross-Site Request Forgery) e altre vulnerabilità. Per implementare correttamente i nonce, è essenziale seguire alcune buone pratiche.

- Utilizzare funzioni native di WordPress: Approfittare delle funzioni integrate come

wp_create_nonce()ewp_verify_nonce()per generare e convalidare i nonce. Queste funzioni sono ottimizzate per l’uso sicuro e riducono il rischio di errori di programmazione. - Collegare il nonce al contesto d’uso: Assicurarsi che il nonce sia specifico per l’azione che si sta eseguendo. Ad esempio, un nonce per inviare un modulo di contatto dovrebbe essere diverso rispetto a uno utilizzato per eliminare un post.

- impostare una scadenza adeguata: I nonce di WordPress hanno una durata predefinita di 24 ore, ma per alcune azioni potrebbe essere necessario utilizzare nonce a breve termine. Ciò protegge ulteriormente dai potenziali attacchi.

- Incorporare nonce nelle richieste AJAX: Quando si utilizza AJAX in WordPress, includere il nonce cripto nel data payload della richiesta per garantire che solo gli utenti autorizzati possano effettuare modifiche.

Inoltre, è opportuno implementare misure di logging e monitoraggio. Tracciare gli eventi convalidati tramite nonce consente di avere una visione più chiara delle operazioni eseguite sul sito e di identificare tempestivamente eventuali attività sospette.

| Pratica | Descrizione |

|---|---|

| Generazione non sicura | Utilizzare metodi esterni per creare nonce può esporre il sito a vulnerabilità. |

| Non validare i nonce | Non verificare i nonce può portare a effetti indesiderati e insicurezze. |

| Reuse dei nonce | Usare lo stesso nonce per più azioni può compromettere la sicurezza dell’applicazione. |

è essenziale educare gli sviluppatori e i contributori del team sulle migliori pratiche relative ai nonce. Essi devono comprendere l’importanza di questi strumenti e come implementarli correttamente per proteggere il sito e i dati degli utenti. Con la giusta consapevolezza, è possibile rafforzare ulteriormente la sicurezza di WordPress contro le minacce esterne.

Strategie per il Monitoraggio e la Gestione dei Nonce in un Ambiente di Sicurezza

La gestione efficace dei nonce è cruciale per garantire la sicurezza delle applicazioni WordPress. I nonce, o numeri utilizzabili una sola volta, aiutano a verificare che le richieste provengano da fonti autentiche e non siano state alterate. Pertanto, è fondamentale implementare strategie di monitoraggio e gestione che preservino l’integrità di queste credenziali.

Un approccio consigliato è l’implementazione di registrazione e tracciamento delle richieste che utilizzano nonce. È utile mantenere un log delle richieste effettuate con i nonce per identificare eventuali attività sospette.La registrazione di informazioni pertinenti quali:

- Identificativo dell’utente

- Timestamp della richiesta

- valore del nonce utilizzato

- Indirizzo IP da cui proviene la richiesta

Consente di avere un monitoraggio proattivo e di rilevare anomalie che potrebbero indicare tentativi di attacco. Può essere concepito un sistema di allerta che notifichi gli amministratori nel caso vengano rilevate richieste inconsistenti o insolite.

È altresì importante implementare una scadenza per i nonce, poiché la loro validità non dovrebbe estendersi oltre un certo periodo di tempo. La durata del nonce deve essere bilanciata: se troppo breve, potrebbe causare inconvenienti per gli utenti; se troppo lunga, aumenta il rischio di essere compromessi. Una durata tipica è di 12 ore, ma questo può variare a seconda dello specifico contesto e delle esigenze della web app in uso.

Un’altra strategia chiave consiste nell’aggiornamento regolare degli algoritmi di generazione di nonce. Utilizzare algoritmi sicuri e collaudati riduce la possibilità di attacchi di tipo brute force. Le funzioni di hashing dovrebbero essere utilizzate per generare nonce che abbiano una forte entropia, rendendo più arduo per un attaccante prevedere o duplicare i valori validi.

la formazione del personale sulla sicurezza dei nonce è cruciale. Gli sviluppatori e gli amministratori di sistema devono essere educati sui rischi associati ai nonce e sulle migliori pratiche per la loro implementazione. Programmi di formazione e workshop possono fornire le informazioni necessarie per garantire che il team rimanga aggiornato sui più recenti sviluppi in materia di sicurezza.

Risolvere Problemi comuni Relativi ai Nonce in WordPress e Garanzie di Sicurezza

Quando si tratta di utilizzare i nonce in WordPress, è fondamentale affrontare i problemi comuni che possono sorgere, specialmente per garantire unadeguata sicurezza. I nonce sono essenziali per evitare attacchi CSRF (Cross-Site request Forgery) e per validare le azioni attraverso le richieste di utenti autenticati. Tuttavia,gli sviluppatori possono,a volte,imbattersi in alcune sfide legate alla loro implementazione.

Uno dei problemi più comuni è l’errata generazione dei nonce. Quando un nonce viene generato in una pagina, deve essere specifico per quella pagina e per l’azione che sta per essere eseguita. Se un nonce viene riutilizzato o se il valore non è corretto, WordPress non lo riconoscerà e restituirà un errore. È importante assicurarsi che i nonce siano sempre generati nuovamente quando necessario, utilizzando funzioni come wpcreatenonce().

Un altro problema frequente è l’expiration timeout. ogni nonce ha una durata limitata (di solito 24 ore). Se un utente prova a inviare una richiesta con un nonce scaduto, la richiesta non sarà elaborata. Per evitare confusioni, considera di gestire un messaggio di errore che informi l’utente sul tempo di attesa, rendendo più chiara la situazione. Può essere utile implementare controlli e messaggi per far sapere agli utenti che l’azione deve essere ripetuta.

È altresì importante tenere d’occhio le schede di debug nella tua installazione di WordPress per monitorare i nonce. Puoi attivare WP_DEBUG nel file wp-config.php per ricevere avvisi sulle problematiche legate ai nonce. Questo può aiutarti a identificare rapidamente eventuali problemi e a intervenire prontamente per risolverli.

Strategie per la Risoluzione dei Problemi:

- Verifica la correttezza dei nonce generati e confrontali con quelli ricevuti.

- Implementa messaggi di errore chiari per nonce scaduti o non validi.

- Utilizza strumenti di debug per monitorare le problematiche relative ai nonce.

- Assicurati che i nonce siano utilizzati all’interno del contesto corretto,come previsto dalle funzioni di WordPress.

è bene ricordare che ogni volta che si modifica il codice o si aggiorna la struttura di un tema, bisogna testare nuovamente l’intero sistema di nonce per garantire che sia tutto in ordine. Mantenere una buona documentazione e seguire le pratiche standard di sviluppo può fare la differenza nella sicurezza delle applicazioni web basate su WordPress.

Domande e risposte:

Q&A: Capire e Usare i Nonce in WordPress per la Sicurezza

D: Che cosa sono i nonce in WordPress?

R: I nonce, abbreviazione di “numeri utilizzati una sola volta”, sono una misura di sicurezza implementata in WordPress per prevenire attacchi come il Cross-Site Request Forgery (CSRF). I nonce non sono numeri nel senso tradizionale, ma piuttosto stringhe uniche che consentono di autenticare le richieste dell’utente.

D: A cosa servono i nonce?

R: I nonce vengono utilizzati per garantire che una richiesta provenga da un utente autorizzato e non da un attaccante. Essi aiutano a verificare che l’azione che l’utente sta cercando di eseguire sia legittima e non sia stata inviata in modo malevolo.

D: Come si genera un nonce in WordPress?

R: per generare un nonce in WordPress, si utilizza la funzione wpcreatenonce($action), dove $action è una stringa che identifica l’azione che si desidera proteggere. Questa funzione restituirà una stringa nonce che potrà essere utilizzata per validare la richiesta.

D: Come si verifica un nonce?

R: Per verificare la validità di un nonce, si utilizza la funzione wpverifynonce($nonce, $action). Questa funzione accetta il nonce generato e l’azione corrispondente. Se il nonce è valido e non è scaduto, la funzione restituirà un valore positivo, altrimenti restituirà false.

D: I nonce scadono?

R: Sì, i nonce in WordPress hanno una durata limitata. I nonce generati per le azioni dell’utente scadono generalmente dopo 12 ore, rendendoli meno vulnerabili a riutilizzi non autorizzati.

D: Dove dovrei utilizzare i nonce nel mio plugin o tema WordPress?

R: È consigliabile utilizzare i nonce in tutte le azioni che comportano modifiche ai dati, come l’invio di moduli, l’aggiornamento di post o la modifica delle impostazioni dell’utente. Ogni volta che si desidera proteggere un’azione, è opportuno integrare un nonce.

D: Qual è il modo corretto per includere un nonce in un modulo HTML?

R: Per includere un nonce in un modulo HTML, si può utilizzare la funzione wpnoncefield($action, $name) per generare un campo nascosto nel modulo. $action specifica l’azione per la quale il nonce è valido, mentre $name è il nome del campo che conterrà il nonce.

D: Posso utilizzare i nonce nelle chiamate AJAX in WordPress?

R: Sì, i nonce possono e devono essere utilizzati anche nelle chiamate AJAX. Si può generare un nonce e inviarlo come parte della richiesta AJAX, quindi verificarlo nel gestore della richiesta server-side per garantire che l’azione sia sicura.

D: Quali sono le migliori pratiche nell’uso dei nonce in WordPress?

R: le migliori pratiche includono: generare nonce unici per ciascuna azione, includerli in tutti i moduli e le chiamate AJAX, verificare sempre i nonce prima di elaborare una richiesta, e mantenere le azioni protette da nonce il più specifiche possibile per ridurre il rischio di conflitti.

D: Cosa succede se un nonce non è valido?

R: Se un nonce non è valido, è buona norma invalidare l’azione e non eseguire alcuna operazione sensibile. Questo aiuta a proteggere l’integrità dei dati e a prevenire possibili attacchi malevoli.

D: Dove posso trovare ulteriori informazioni sui nonce in WordPress?

R: Ulteriori informazioni sui nonce possono essere trovate nella documentazione ufficiale di WordPress, in particolare nella sezione dedicata alla sicurezza e alle funzioni di verifica delle richieste.È un’ottima risorsa per approfondire la comprensione e l’implementazione sicura dei nonce.

Conclusione

La comprensione e l’utilizzo dei nonce in WordPress rappresentano un passo cruciale per garantire la sicurezza delle applicazioni web. I nonce non solo proteggono le azioni degli utenti, ma rafforzano anche la fiducia nelle interazioni all’interno della piattaforma. Adottare buone pratiche riguardo alla gestione dei nonce, come la loro corretta implementazione nelle interfacce e il monitoraggio della loro validità, può ridurre significativamente il rischio di attacchi CSRF e altre vulnerabilità. È fondamentale che gli sviluppatori e i webmaster rimangano aggiornati sulle ultime best practices e sulle metodologie di sicurezza per assicurare un ambiente WordPress robusto e sicuro. Investire tempo nella formazione e nell’applicazione di queste tecniche avrà un impatto diretto sulla protezione delle informazioni sensibili e sull’integrità delle operazioni online.

FAQ

Domande frequenti? Scopri tutte le risposte ai quesiti tecnici più comuni! Approfondisci le informazioni essenziali e migliora la tua comprensione con soluzioni pratiche e chiare. Non lasciarti sfuggire dettagli importanti!

Introduzione

Nel contesto odierno, caratterizzato da un crescente accesso ai dati disponibili online, il web scraping si sta affermando come una pratica sempre più diffusa per l’estrazione di informazioni da siti web. In questo articolo, esploreremo l’approccio al web scraping utilizzando PHP, una delle lingue di programmazione più utilizzate nella creazione di applicazioni web. Attraverso una panoramica delle librerie disponibili e delle loro funzionalità, forniremo agli sviluppatori strumenti preziosi per implementare efficacemente queste tecniche. Tuttavia, è fondamentale affrontare non solo gli aspetti tecnici, ma anche le considerazioni etiche correlate a questa pratica. Infatti, mentre il web scraping può offrire opportunità significative, comporta anche responsabilità nel rispetto dei diritti dei proprietari di contenuti e delle normative vigenti. Analizzeremo dunque le migliori librerie di PHP dedicate al web scraping e discuteremo le implicazioni etiche che accompagnano questa in continua evoluzione disciplina.

Scraping Web con PHP: Una Panoramica delle Tecnologie Disponibili

Lo scraping web è una pratica sempre più utilizzata per estrarre dati da siti web, e in PHP ci sono diverse tecnologie e librerie che possono facilitare questo processo. L’uso di PHP per lo scraping è particolarmente apprezzato grazie alla sua facilità d’uso e alla disponibilità di strumenti potenti che consentono di gestire le richieste HTTP, analizzare il contenuto delle pagine e interagire con le API.

Le librerie più popolari per lo scraping in PHP includono:

- cURL: Una libreria versatile per effettuare richieste HTTP. Consente di scaricare il contenuto delle pagine web in modo efficiente.

- Goutte: Una libreria leggera che combina cURL e DomCrawler per facilitare l’analisi del DOM delle pagine HTML.

- Simple HTML DOM Parser: Un parser HTML gratuito che permette di navigare e manipolare il DOM con facilità, rendendolo adatto anche ai principianti.

- symfony/dom-crawler: Parte del framework Symfony, questa libreria permette di estrarre dati da documenti HTML e XML in modo intuitivo.

Un aspetto importante da considerare durante lo scraping è la gestione delle richieste e la velocità di estrazione. È fondamentale rispettare le politiche di accesso dei siti web, come indicato nel file robots.txt, per evitare di sovraccaricare il server o violare i termini di servizio. Inoltre, è consigliabile implementare tecniche come il throttling per limitare la velocità delle richieste inviate.

Inoltre, vale la pena menzionare l’importanza delle considerazioni etiche legate allo scraping. Tra le pratiche consigliate ci sono:

- Rispettare le leggi sul copyright e sulla protezione dei dati.

- Non estrarre contenuti da siti senza autorizzazione, specialmente se si intende utilizzarli a fini commerciali.

- Indirizzare le richieste in modo etico per non danneggiare l’infrastruttura dei siti web.

Per illustrare meglio le opzioni disponibili, ecco una tabella che mette a confronto alcune delle librerie più usate in PHP per lo scraping:

| Libreria | Caratteristiche Principali | Uso Consigliato |

|---|---|---|

| cURL | Versatile e potente per la gestione delle richieste HTTP | Scaricare contenuti o interagire con API |

| Goutte | Integrazione con DomCrawler per il parsing | Scraping di siti complessi con HTML dinamico |

| Simple HTML DOM Parser | Facilità d’uso, manipolazione semplice del DOM | Progetti di scraping per principianti |

| symfony/dom-crawler | Supporto integrato per Symfony, analisi del DOM | Progetti PHP già basati su Symfony |

le risorse disponibili per effettuare web scraping in PHP sono numerose e variegate. Con le giuste librerie e un comportamento etico, è possibile raccogliere dati preziosi per ricerche e analisi senza compromettere l’integrità dei siti web da cui si attinge. La chiave del successo nel web scraping risiede nell’uso consapevole e responsabile degli strumenti a disposizione.

Le Librerie PHP per il Web Scraping: Vantaggi e Svantaggi

Il web scraping è una pratica sempre più comune nel mondo dello sviluppo web, e PHP offre diverse librerie per facilitare questa operazione. Tra le più utilizzate ci sono cURL, Goutte, Simple HTML DOM, e Symfony DomCrawler. Ciascuna di queste librerie presenta vantaggi specifici che ne stabiliscono l’applicabilità in differenti scenari di scraping.

Uno dei principali vantaggi dell’uso di queste librerie è la loro capacità di gestire le richieste HTTP in modo efficace. Ad esempio, cURL permette di effettuare chiamate a URL remoti, gestire i cookie e le sessioni, e supporta diversi protocolli. D’altra parte, librerie come Goutte e Symfony DomCrawler forniscono strumenti potenti per l’analisi e la manipolazione del DOM, rendendo più semplice l’estrazione di dati da pagine web strutturate.

Tuttavia, ci sono anche svantaggi da considerare. La complessità del codice può aumentare rapidamente se non si presta attenzione alla gestione degli errori e all’analisi delle risposte. Inoltre, alcune librerie possono avere una curva di apprendimento ripida, richiedendo del tempo per familiarizzarsi con le loro API. Un altro aspetto critico è che l’uso eccessivo di scraping può portare a restrizioni da parte dei siti web; molte piattaforme implementano misure di sicurezza per prevenire il scraping abusivo, come CAPTCHA e limiti di accesso.

Un altro aspetto da notare è la performance delle librerie. Mentre alcune evidenziano un caricamento rapido dei dati, altre possono risultare lente, soprattutto quando si tratta di pagine web ricche di contenuto o strutturate in modo complesso. È fondamentale considerare questo fattore nella progettazione della propria applicazione di scraping. Anche l’ottimizzazione della larghezza di banda utilizzata è cruciale per evitare di sovraccaricare i server di destinazione.

| Libreria | Vantaggi | Svantaggi |

|---|---|---|

| cURL | - Versatile nella gestione delle richieste | – Complessità nella configurazione iniziale |

| Goutte | – Facile da utilizzare per il DOM | – Limitazioni in scenari complessi |

| Simple HTML DOM | – Sintassi intuitiva | - Performance scarse con file di grandi dimensioni |

| Symfony DomCrawler | – Flessibile e potente | – Curva di apprendimento elevata |

la scelta della libreria PHP per il web scraping dipende dalle esigenze specifiche del progetto. Mentre le librerie disponibili offrono strumenti e funzionalità potenti, è vitale bilanciare i vantaggi con le potenziali limitazioni e considerare sempre l’etica del scraping. Un approccio responsabile non solo garantisce una migliore esperienza di sviluppo, ma riduce anche il rischio di violare le politiche dei siti web targetizzati.

Considerazioni Legali sul Web Scraping: Normative e Linee Guida

Il web scraping, sebbene sia una pratica comune per raccogliere dati in modo automatizzato, solleva questioni legali significative. Diversi fattori normativi devono essere considerati prima di impegnarsi in attività di scraping. Tra questi, i termini di servizio dei siti web, le leggi sul copyright e le normative sulla protezione dei dati sono essenziali per garantire che le operazioni siano condotte nel rispetto della legge.

È importante notare che molti siti web includono nei loro termini di servizio clausole che vietano esplicitamente il web scraping. Queste clausole possono variare notevolmente da un sito all’altro e, pertanto, è fondamentale leggere e comprendere i regolamenti specifici relativi al sito da cui si intende estrarre i dati. In caso di violazione, si rischiano non solo sanzioni civili ma anche azioni legali più severe.

In aggiunta, vi sono normative come il GDPR (Regolamento Generale sulla Protezione dei Dati) che disciplinano la raccolta e l’uso dei dati personali degli utenti. Quando si esegue il web scraping, è particolarmente importante avere attenzione verso i dati sensibili. È consigliabile evitare di collezionare dati che possano identificare una persona, a meno che non siano stati ottenuti con il consenso esplicito degli interessati.

Per navigare in questo contesto complicato, è utile attenersi a linee guida etiche e pratiche consigliate. Ecco alcune raccomandazioni chiave da seguire:

- Rispettare i file robots.txt dei siti web per determinare quali aree sono autorizzate per lo scraping.

- Limitare la frequenza delle richieste per non sovraccaricare i server.

- Identificarsi chiaramente nel proprio scraping agent per stabilire trasparenza.

- Utilizzare solo dati che sono pubblicamente accessibili e non riservati.

è bene essere pronti a ricorrere a strumenti legali per proteggere i propri diritti e interessi. Mantenere una documentazione accurata delle pratiche di scraping e delle eventuali comunicazioni con i proprietari dei siti può rivelarsi utile nel caso di controversie. Una corretta preparazione e un attento rispetto delle normative possono fare la differenza tra un’attività di scraping fruttuosa e problematiche legali senza precedenti.

Etica del Web Scraping: Rispettare i Diritti dei Proprietari dei Dati

Il web scraping, pur offrendo infinite possibilità per raccogliere dati, solleva interrogativi importanti riguardo alla legalità e all’etica dell’attività. Prima di intraprendere qualsiasi attività di scraping, è fondamentale considerare i diritti dei proprietari dei dati. La proprietà intellettuale e i diritti d’autore sono elementi centrali che possono influenzare semplici operazioni di scraping. In questo contesto, è essenziale tener conto di:

- Termini di Servizio: Ogni sito web ha le proprie politiche di utilizzo, e violarle può portare a conseguenze legali. È cruciale leggere i Termini di Servizio e conformarsi alle linee guida stabilite.

- Diritto d’autore: I contenuti pubblicati online possono essere protetti da copyright. Raccolta e distribuzione senza autorizzazione potrebbero configurare una violazione dei diritti d’autore.

- Privacy dei dati: Se i dati raccolti contengono informazioni personali, l’operazione deve rispettare le normative sulla privacy, come il GDPR in Europa, che regolano il trattamento dei dati personali.

Quando si avvia un progetto di scraping, è opportuno adottare pratiche responsabili. Una delle strategie efficaci è quella di contattare i proprietari dei siti da cui si intende estrarre dati, richiedendo il permesso. Oltre a dimostrare rispetto nei confronti del lavoro altrui, questa trasparenza può anche aprire la strada a collaborazioni proficue. In questo modo, si può evitare il rischio di conflitti legali e affermare una reputazione di correttezza e integrità nel proprio operato.

È importante anche considerare la scala dell’operazione di scraping. Estrazioni invasive e massicce possono mettere sotto pressione i server dei siti web, causando malfunzionamenti e deteriorando l’esperienza dell’utente. Attenersi a buone pratiche, come limitare la frequenza delle richieste e utilizzare tecniche per ridurre il carico sul server, non solo è etico, ma aiuta a mantenere una relazione positiva con i siti web.

è possibile riflettere su un principio centrale: il valore dei dati. Molti proprietari di siti considerano i propri dati come un patrimonio, e il loro uso non autorizzato può ledere la bontà della loro attività. Rispettare questi diritti non solo è un dovere etico, ma favorisce un ecosistema digitale più collaborativo e rispettoso, aprendo la strada a significativi progressi nella condivisione e nell’innovazione.

Best Practices per un Web Scraping Responsabile e Sostenibile

- Rispetto per i termini di servizio: Prima di iniziare a fare scraping, è essenziale esaminare i termini di servizio del sito web da cui si intende raccogliere dati. Alcuni siti vietano esplicitamente l’uso di strumenti automatizzati.

- Limitazione delle richieste: È consigliabile limitare il numero di richieste effettuate al sito in un determinato intervallo di tempo. Questo aiuta a evitare sovraccarichi del server e possibili blocchi.

- Utilizzo di headers appropriati: Durante le richieste, è importante utilizzare headers HTTP che identificano il tuo crawler e forniscono informazioni utili sulle tue intenzioni.

- Raccolta dati solo necessari: Evita di raccogliere più informazioni di quelle realmente necessarie per il tuo progetto. La raccolta eccessiva di dati può sollevare problemi legati alla privacy.

In aggiunta a queste pratiche, è fondamentale considerare anche l’impatto legale ed etico del web scraping. Ad esempio, l’utilizzo di dati personali senza consenso può comportare violazioni della privacy e sanzioni legali. È consigliabile implementare politiche di protezione dei dati per garantire che tutte le informazioni raccolte siano gestite responsabilmente.

Un altro aspetto da considerare è la sostenibilità ambientale del web scraping. L’uso eccessivo di risorse del server può avere implicazioni su larga scala, quindi è utile adottare pratiche che minimizzino l’impatto ambientale. Questo può includere l’ottimizzazione dei codici per migliorare l’efficienza delle operazioni di scraping.

| Pratica | Descrizione |

|---|---|

| Rispetto dei TOS | Controllare i termini di servizio dei siti target. |

| Limitazione delle richieste | Impostare un limite alle frequenze di scraping. |

| Uso di headers | Utilizzare headers informativi per le richieste. |

| Minimalismo nei dati | Raccogliere solo le informazioni necessarie. |

Il Futuro del Web Scraping: Innovazioni e Prospettive nel Settore

Le librerie PHP, come Goutte e cURL, svolgono un ruolo cruciale nel semplificare le operazioni di scraping. Questi strumenti forniscono funzionalità avanzate per gestire richieste HTTP, analizzare il contenuto HTML e persino emulare la navigazione degli utenti. Le prospettive future appaiono promettenti grazie a:

- Automazione avanzata: L’automazione dei task di scraping diventerà sempre più sofisticata.

- Integrazione di API: Le API delle piattaforme offriranno modi più etici e sostenibili per accedere ai dati.

- Componenti di sicurezza: Maggiore attenzione sarà rivolta alle tecnologie per evitare il blocco dei bot.

Tuttavia, con l’aumento delle potenzialità del web scraping, emergono anche preoccupazioni etiche. La raccolta dei dati deve sempre avvenire nel rispetto delle normative e delle linee guida stabilite, come il GDPR in Europa. La comunità degli sviluppatori deve navigare questo delicato equilibrio tra innovazione e responsabilità. È fondamentale considerare le implicazioni legali e morali di ogni progetto di scraping, in particolare in merito a:

- Apertura dei dati: Rispettare i diritti di proprietà intellettuale e le condizioni d’uso dei siti web.

- Trasparenza: Informare gli utenti su come vengono raccolti e utilizzati i dati.

- Impatto sociale: Considerare come l’uso dei dati possa influire su persone e comunità.

l’andamento del web scraping futuro è caratterizzato da una sinergia tra tecnologia all’avanguardia e una maggiore consapevolezza delle responsabilità etiche. Le librerie PHP, con le loro capacità di scraping, si trasformeranno probabilmente in strumenti ancora più potenti e facili da usare. Sarà dunque essenziale adottare pratiche etiche e sostenibili per garantire che il potere dei dati possa essere sfruttato a beneficio dell’intera comunità.

In Conclusione

il web scraping rappresenta uno strumento potente e versatile per l’estrazione di dati, particolarmente quando implementato attraverso il linguaggio PHP e le sue numerose librerie. Tuttavia, è fondamentale affrontare questa pratica con una consapevolezza etica e legale. Le considerazioni affrontate in questo articolo sottolineano l’importanza di rispettare i termini di servizio dei siti web e di adottare approcci responsabili nel trattamento dei dati. Solo attraverso una navigazione consapevole e rispettosa delle normative vigenti è possibile sfruttare appieno le potenzialità offerte dal web scraping, contribuendo allo sviluppo di applicazioni innovative e rispettose dei diritti altrui. Invitiamo dunque i lettori a riflettere sugli aspetti etici connessi a questa tecnologia, affinché la pratica del web scraping possa evolvere in un contesto di rispetto e responsabilità condivisa.

"Hai un'opinione o una domanda specifica? Non esitare, lascia un commento! La tua esperienza può arricchire la discussione e aiutare altri professionisti a trovare soluzioni. Condividi il tuo punto di vista!"