Sicurezza migliorata con MySQL Governor in Cloud Linux

Sicurezza migliorata con MySQL Governor in Cloud Linux

Introduzione

Nel contesto odierno, in cui la digitalizzazione e l’adozione di soluzioni cloud stanno rivoluzionando il panorama informatico, la sicurezza delle informazioni rappresenta una priorità fondamentale per le aziende di ogni dimensione. MySQL, uno dei sistemi di gestione di database più diffusi al mondo, è ampiamente utilizzato per la sua efficienza e flessibilità. Tuttavia, la crescente complessità delle architetture cloud richiede strumenti avanzati per garantire una gestione ottimale e sicura dei dati. In questo articolo, esploreremo come MySQL Governor, in combinazione con Cloud Linux, possa migliorare la sicurezza dei sistemi basati su MySQL. Analizzeremo le funzionalità e i vantaggi di questo strumento, sottolineando come possa contribuire a prevenire accessi non autorizzati e garantire un controllo rigoroso delle risorse, rendendo così le infrastrutture IT più robuste e affidabili.

Sicurezza dei Dati e Controllo degli Accessi con MySQL Governor

La gestione della sicurezza dei dati e il controllo degli accessi sono elementi fondamentali per garantire la protezione delle informazioni sensibili all’interno di un’infrastruttura IT. Con MySQL governor, gli amministratori di sistema possono implementare strategie efficaci per limitare l’accesso ai database e monitorare le attività in tempo reale. Utilizzando strumenti avanzati, MySQL Governor permette di stabilire criteri di accesso granulari basati su ruoli, assicurando che solo gli utenti autorizzati possano interagire con i dati.

funzionalità principali di MySQL Governor per la sicurezza dei dati:

- Controllo degli Accessi Basato sui Ruoli (RBAC): consente di assegnare diritti specifici agli utenti in base ai loro ruoli.

- Audit e Monitoraggio Attività: registra tutte le operazioni effettuate dagli utenti, facilitando l’individuazione di attività sospette.

- Crittografia dei Dati: protegge i dati in transito e a riposo, garantendo che le informazioni rimangano riservate.

- Protezione dagli Attacchi SQL Injection: implementa misure che mitigano il rischio derivante da attacchi informatici vulpine.

Un aspetto fondamentale della sicurezza dei dati è l’auditing, che consente agli amministratori di tenere traccia delle operazioni eseguite dai vari utenti. MySQL Governor offre un’interfaccia user-friendly per analizzare i log di accesso e identificare pattern sospetti. Ciò non solo migliora la risposta alle potenziali violazioni, ma rafforza anche la componenete di compliance normativa, garantendo che tutte le interazioni con i dati siano tracciabili.

È essenziale,inoltre,mantenere un aggiornamento costante delle politiche di accesso e delle configurazioni della sicurezza. Utilizzando MySQL Governor, le aziende possono facilmente adattare le loro misure di sicurezza alle mutevoli esigenze normative e alle best practices del settore. La flessibilità della piattaforma consente di implementare regolazioni rapide e monitorare le loro efficacia attraverso report dettagliati.

| Funzionalità | Descrizione |

|---|---|

| RBAC | Assegnazione di diritti in base ai ruoli utente. |

| Audit Logging | Registrazione delle attività degli utenti per analisi. |

| Crittografia | Protezione dei dati sia in transito che a riposo. |

| SQL Injection Prevention | Mitigazione dei rischi da attacchi informatici. |

MySQL Governor rappresenta una soluzione di sicurezza completa per le organizzazioni che operano in ambienti cloud Linux. La combinazione di controlli di accesso avanzati, audit rigorosi e protezione dei dati crea una robusta difesa contro le minacce informatiche. Investire in una gestione proattiva della sicurezza dei dati non è solo una necessità, ma un imperativo strategico per la salvaguardia delle risorse digitali vitali.

Ottimizzazione delle Risorse e Prevenzione delle Minacce

Nel contesto attuale del cloud computing, la gestione delle risorse è fondamentale per garantire non solo l’efficienza operativa, ma anche per prevenire potenziali minacce alla sicurezza. MySQL Governor per Cloud Linux si distingue come uno strumento essenziale per ottimizzare la distribuzione delle risorse e monitorare l’uso del database in tempo reale. Grazie alla sua capacità di adattarsi a carichi di lavoro variabili, MySQL Governor assicura che le risorse siano allocate in modo strategico, riducendo il rischio di sovraccarico sui server.

Le funzionalità principali di MySQL Governor si concentrano su:

- Monitoraggio in Tempo Reale: Consente di tenere sotto controllo le performance del database, identificando e risolvendo eventuali colli di bottiglia.

- Ajustamento Dinamico delle Risorse: le risorse CPU e memoria possono essere allocate automaticamente in base alla domanda attuale, massimizzando l’efficienza.

- Generazione di Report Dettagliati: fornisce report statistici che aiutano a prendere decisioni informate sulla gestione delle risorse e sulla pianificazione futura.

Un altro aspetto fondamentale è la prevenzione delle minacce. Implementando MySQL Governor, le aziende possono beneficiare di:

- Limiti di Risorse Programmabili: Può impostare limiti per gli utenti o le applicazioni, prevenendo attacchi DDoS e abusi di sistema.

- Notifiche Istantanee: Stimola una risposta rapida a comportamenti insoliti, grazie a sistemi di allerta preimpostati.

- Audit e Log completi: Permette la registrazione di tutte le attività, utile per indagini post-evento e per garantire la conformità normativa.

Di seguito, una tabella che riassume le funzionalità chiave di MySQL Governor:

| Funzionalità | Descrizione |

|---|---|

| Monitoraggio Performance | Tracciamento in tempo reale delle metriche di performance del database. |

| Allocazione Risorse | Distribuzione intelligente delle risorse in risposta a variazioni di carico. |

| Prevenzione Minacce | Implementazione di misure di sicurezza per proteggere il database. |

| Reportistica Avanzata | Creazione di report utili per analisi e decisioni strategiche. |

MySQL Governor non solo ottimizza l’uso delle risorse, ma funziona anche come uno scudo contro le minacce esterne. Questa combinazione di efficienza e sicurezza è cruciale per le organizzazioni che desiderano mantenere un ambiente di lavoro sicuro e performante. Adottare strumenti come MySQL Governor rappresenta un passo significativo verso una gestione responsabile e sicura delle risorse IT in un contesto sempre più complesso e interconnesso.

Implementazione di Policy di Sicurezza Efficaci

Le politiche di sicurezza sono fondamentali per garantire la protezione dei dati sensibili e delle risorse aziendali, specialmente nell’era del cloud computing. L’implementazione di queste politiche deve essere strategica e mirata, considerando non solo i rischi immediati ma anche le minacce emergenti. Con l’adozione di strumenti avanzati come MySQL Governor in Cloud Linux, le aziende possono gestire in modo efficace le risorse di database e migliorare la loro postura di sicurezza.

È essenziale sviluppare un framework di sicurezza che includa linee guida chiare e procedure da seguire in caso di problematiche. Questo framework deve contemplare vari aspetti,tra cui:

- Controlli accesso: Implementare sistemi di autenticazione robusti per limitare l’accesso ai dati.

- Audit e monitoraggio: Eseguire audit regolari e monitorare i log per identificare attività sospette.

- Crittografia: Proteggere i dati sensibili sia in transito che a riposo utilizzando protocolli di crittografia efficaci.

MySQL Governor consente di gestire le risorse del database in modo centralizzato, contribuendo direttamente alla sicurezza del sistema. Utilizzando questo strumento, le aziende possono applicare politiche di limitazione delle risorse, evitando che un singolo processo monopolizzi il server e garantendo che le prestazioni rimangano stabili sotto carico. Le caratteristiche principali includono:

| Caratteristica | Beneficio |

|---|---|

| Limitazione delle risorse | Migliore gestione del carico di lavoro e prevenzione di attacchi DDoS. |

| Reporting in tempo reale | Identificazione rapida di anomalie e necessità di intervento. |

| Integrazione con strumenti di monitoraggio | Visibilità completa sulle performance del database e delle minacce. |

è cruciale che le politiche di sicurezza siano periodicamente riviste e aggiornate per allinearsi con le nuove normative e le best practice.Formare il personale sulle procedure di sicurezza e sulla gestione delle emergenze è un aspetto fondamentale per garantire un approccio proattivo nella protezione delle informazioni. Con MySQL Governor e una strategia di sicurezza ben definita, le organizzazioni possono affrontare le sfide moderne con maggiore sicurezza e serietà.

Monitoraggio Continuo delle Attività del Database

Tra le principali caratteristiche di MySQL Governor troviamo:

- Analisi delle query: consente di identificare le query lente o problematiche, aiutando a ottimizzare le performance del database.

- Gestione delle risorse: monitora l’uso delle risorse del server, permettendo di prevenire colli di bottiglia e garantire una distribuzione equilibrata del carico di lavoro.

- Allerta in tempo reale: invia notifiche immediate in caso di attività sospette o anomalie, facilitando una risposta rapida da parte degli amministratori sistemistici.

- Audit delle attività: mantiene un registro dettagliato delle operazioni eseguite sul database, utile per analisi post-incidente e audit di sicurezza.

Questi strumenti non solo migliorano le prestazioni del database, ma contribuiscono anche a creare un ambiente sicuro e controllato. Con il monitoraggio attivo delle prestazioni, gli amministratori di sistema hanno accesso a informazioni cruciali che possono guidare decisioni strategiche per l’ottimizzazione delle risorse.

| Caratteristica | Beneficio |

|---|---|

| Analisi delle query | Identificazione e ottimizzazione di query problematiche |

| Gestione delle risorse | Prevenzione dei colli di bottiglia |

| allerta in tempo reale | Risposta immediata a attività sospette |

| Audit delle attività | Registro utile per l’analisi della sicurezza |

Implementare un monitoraggio continuo con MySQL Governor su Cloud Linux rappresenta un passo essenziale per le organizzazioni che desiderano proteggere i loro dati e mantenere un’operatività efficiente.Le capacità di reporting e analisi dettagliate consentono agli amministratori di avere una visione chiara delle operazioni quotidiane del database, facilitando interventi mirati e tempestivi.

Best Practices per lUtilizzo di MySQL Governor in Cloud Linux

MySQL Governor è uno strumento fondamentale per ottimizzare le prestazioni e la sicurezza dei database MySQL su Cloud Linux. Per ottenere il massimo da questa applicazione, è essenziale seguire alcune pratiche consigliate che aiutano a gestire efficacemente le risorse e a proteggere i dati sensibili.

- monitoraggio delle Risorse: Attivare il monitoraggio delle risorse è cruciale. Utilizzare le dashboard integrate per tenere traccia dell’utilizzo di CPU, memoria e disco, in modo da poter rilevare tempestivamente eventuali anomalie.

- Limitare il Numero di Connessioni: Impostare un limite ragionevole sul numero di connessioni simultanee per evitare sovraccarichi che possono compromettere le prestazioni del database. Adattare questo valore alle esigenze specifiche della tua applicazione.

- Utilizzare Timeout per le Connessioni: Configurare i timeout per le connessioni inattive aiuta a liberare risorse nel caso in cui si verifichino sessioni abbandonate e garantirà un utilizzo più efficiente della capacità del server.

- Pianificazione dei Backup: Eseguire backup regolari del database secondo un piano ben definito per garantire la sicurezza dei dati. Stabilire una routine che preveda sia backup full che incrementali.

È importante anche implementare regole di accesso basate sulle esigenze di ciascun utente. L’assegnazione di privilegi specifici minimizza i rischi di accesso non autorizzato ai dati. Ecco alcuni suggerimenti:

| Ruolo | privilegi Consigliati |

|---|---|

| DBA | Tutti i privilegi |

| Sviluppatore | SELECT, INSERT, UPDATE |

| Utente Ordinario | SELECT |

| Amministratore di Sistema | Privilegi di gestione del server |

non trascurare l’importanza di mantenere MySQL Governor e Cloud Linux costantemente aggiornati. Gli aggiornamenti non solo introducono nuove funzionalità, ma spesso correggono vulnerabilità di sicurezza. Integrare un processo di aggiornamento regolare nella gestione del sistema aiuta a mantenere elevati standard di sicurezza.

Integrazione di Strumenti di Audit e Reporting per una Maggiore Trasparenza

di seguito sono elencati alcuni vantaggi dell’integrazione di strumenti di audit e reporting:

- Tracciabilità degli accessi: Consente di registrare e analizzare ogni accesso e modifica effettuata sui dati, aumentando la responsabilità degli utenti.

- Rilevamento delle anomalie: Grazie a report automatici, è possibile identificare comportamenti sospetti e anomalie nelle performance del sistema.

- Compliance normativa: Facilita il rispetto delle normative vigenti in materia di protezione dei dati, garantendo la tracciabilità delle informazioni sensibili.

MySQL Governor si distingue per la sua capacità di generare report dettagliati che permettono una visione chiara delle operazioni effettuate nel database. Questi report possono includere:

| Tipo di Report | Descrizione | Frequenza |

|---|---|---|

| Accesso Utente | Documenta le attività degli utenti,inclusi login e modifiche ai dati. | Giornaliera |

| Modifiche ai Dati | Registra tutte le modifiche apportate ai dati sensibili. | Settimanale |

| Performance del Sistema | Analizza le prestazioni e l’uso delle risorse nel tempo. | Mensile |

Oltre alla generazione di report, l’integrazione di strumenti di audit consente anche di attivare misure proattive. Ad esempio,si possono implementare avvisi automatici che informano il personale IT riguardo a irregolarità,permettendo così una tempestiva risposta. Inoltre,queste misure non solo migliorano la sicurezza,ma rafforzano anche la fiducia degli stakeholders nel sistema di gestione dei dati dell’azienda.

l’integrazione di strumenti di audit e reporting rappresenta una strategia fondamentale per migliorare la trasparenza nelle operazioni di gestione dei dati con MySQL Governor in ambienti Cloud Linux. L’adozione di tali strumenti non solo facilita il monitoraggio dell’attività del database, ma serve anche a creare un ambiente più sicuro e conforme, fondamentale nel contesto attuale della cyber security.

Domande e risposte:

Q&A su “Sicurezza migliorata con MySQL governor in Cloud Linux”

Domanda 1: Che cos’è MySQL Governor?

Risposta: MySQL Governor è uno strumento progettato per ottimizzare la gestione delle risorse in ambienti MySQL, in particolare those running su Cloud linux. Permette di monitorare e controllare l’uso delle risorse del server mysql, aiutando a prevenire problemi di prestazioni e sovraccarico.

Domanda 2: Quali sono i principali vantaggi dell’uso di MySQL Governor in Cloud Linux?

Risposta: MySQL Governor offre diversi vantaggi, tra cui una migliore stabilità del sistema, la prevenzione di timeout e crash del server database, e un controllo più accurato dell’uso delle risorse. Grazie a queste caratteristiche, si migliora la sicurezza dei dati, riducendo il rischio di attacchi DDoS e altre vulnerabilità.

Domanda 3: Come contribuisce MySQL Governor alla sicurezza dei dati?

Risposta: MySQL Governor contribuisce alla sicurezza dei dati monitorando e limitando l’accesso alle risorse del server, impedendo che un singolo processo possa saturare le risorse e compromettere l’intero sistema. Questa funzionalità consente di mantenere l’integrità dei dati e garantire che le operazioni critiche possano essere eseguite senza interruzioni.

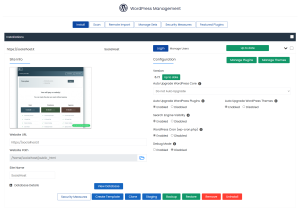

Domanda 4: In che modo MySQL Governor si integra con cloud Linux?

Risposta: Cloud Linux è un sistema operativo progettato per migliorare la sicurezza e l’affidabilità degli ambienti di hosting condivisi. MySQL Governor si integra perfettamente con cloud Linux, utilizzando tecnologie come CageFS e LVE (Lightweight Virtual Environment) per fornire un ambiente sicuro e isolato in cui MySQL può operare.

domanda 5: Quali sono le considerazioni da tenere a mente quando si implementa MySQL Governor in un ambiente Cloud Linux?

Risposta: È fondamentale valutare le risorse disponibili del server e le esigenze specifiche del database. Una configurazione errata può portare a un uso inefficiente delle risorse. inoltre, è importante monitorare attentamente le prestazioni post-implementazione per garantire che MySQL Governor stia funzionando come previsto.

Domanda 6: Quali sono i requisiti minimi per utilizzare MySQL governor con Cloud Linux?

Risposta: Per utilizzare MySQL Governor, è necessario avere una versione compatibile di Cloud Linux e assicurarsi che il server MySQL sia configurato correttamente. Inoltre, si consiglia di utilizzare l’ultima versione di MySQL Governor per beneficiare delle ultime funzionalità e correzioni di sicurezza.

Domanda 7: Dove posso trovare ulteriori informazioni riguardo MySQL Governor e Cloud Linux?

Risposta: Per ulteriori informazioni, è possibile consultare la documentazione ufficiale di MySQL Governor e cloud Linux sui loro rispettivi siti web. Inoltre, forum e comunità online possono fornire risorse utili e aggiornamenti relativi a best practices e nuove funzionalità.

—

Queste domande e risposte forniscono una panoramica informativa su MySQL Governor e la sua applicazione nella sicurezza dei dati in ambienti Cloud Linux.

in Conclusione

l’implementazione di MySQL Governor in Cloud Linux rappresenta un importante passo avanti nella gestione della sicurezza e delle prestazioni dei database. Grazie alla sua capacità di monitorare e ottimizzare le risorse in tempo reale, MySQL Governor non solo garantisce una migliore stabilità del sistema, ma contribuisce anche a proteggere i dati sensibili da potenziali minacce. Le pratiche di sicurezza integrate e le funzionalità avanzate di gestione dei carichi di lavoro offrono agli amministratori la tranquillità necessaria per operare in un ambiente sempre più complesso e in continua evoluzione. Investire in soluzioni come MySQL Governor si traduce, quindi, non solo in un incremento della sicurezza, ma anche in un miglioramento generale nell’efficienza operativa delle applicazioni basate su database. È fondamentale rimanere aggiornati sulle nuove tecnologie e best practices nel campo della sicurezza informatica, per garantire un’infrastruttura robusta e affidabile in un mondo sempre più digitalizzato.

FAQ

Domande frequenti? Scopri tutte le risposte ai quesiti tecnici più comuni! Approfondisci le informazioni essenziali e migliora la tua comprensione con soluzioni pratiche e chiare. Non lasciarti sfuggire dettagli importanti!

Introduzione

In un mondo sempre più connesso, le aspettative degli utenti nei confronti dei siti web sono in costante evoluzione. La creazione di un’esperienza utente fluida e senza interruzioni è diventata fondamentale per il successo di qualsiasi piattaforma online. In questo contesto, l’implementazione del login sociale rappresenta una soluzione efficace per semplificare il processo di registrazione e accesso ai contenuti. Attraverso il login sociale, gli utenti possono accedere rapidamente ai propri account utilizzando le credenziali di piattaforme già conosciute e fidate, come Facebook e Google. Questo articolo si propone di esplorare il processo di integrazione del login sociale su WordPress, analizzando gli strumenti e i plugin disponibili, nonché le best practices per garantire una configurazione sicura e ottimizzata. Un approccio adeguato non solo migliora l’usabilità del sito, ma contribuisce anche a incrementare il tasso di registrazione e a rafforzare l’interazione degli utenti con il contenuto proposto.

Introduzione allIntegrazione del Login Sociale su WordPress

Il principale vantaggio del login sociale è la riduzione della frustrazione legata alla creazione e gestione delle password. Gli utenti, infatti, tendono a sfruttare le proprie credenziali sociali esistenti, evitando il rischio di dover memorizzare più password. Inoltre, i proprietari di siti web beneficiano di una registrazione più rapida e una maggiore possibilità di interazione con gli utenti che, attratti dalla facilità d’uso, potrebbero sentirsi più inclini a partecipare attivamente.

Per integrare il login sociale nel proprio sito WordPress, è necessaria l’installazione di plug-in specifici, che semplificano l’intero processo. Di seguito sono elencate alcune delle opzioni più popolari:

- Social Login by miniOrange: Permette l’autenticazione tramite numerosi provider sociali.

- Nextend Social Login: Un plug-in intuitivo che supporta login da Facebook, Google e Twitter.

- Super Socializer: Offre funzionalità complete di login sociale e condivisione sui social media.

Dopo aver scelto e installato il plug-in desiderato, è fondamentale configurarlo correttamente. La configurazione di ciascun provider richiede, generalmente, l’ottenimento di credenziali (ID e Secret) attraverso i rispettivi centri sviluppatori. Questi passaggi possono variare leggermente a seconda del social network scelto; è consigliabile seguire le istruzioni fornite dal plug-in per garantire una configurazione senza intoppi.

Una volta completata la configurazione, il tuo sito WordPress sarà pronto a offrire il login sociale. Questo non solo migliorerà l’esperienza utente, ma potrà anche aumentare le probabilità di registrazione e ridurre l’abbandono del sito durante la procedura di registrazione. Inoltre, è importante monitorare costantemente le performance del login sociale e determinare se gli utenti stanno decidendo di utilizzare questa opzione rispetto a metodi di accesso più tradizionali.

Vantaggi dellUtilizzo del Login Sociale per lAccesso agli Siti Web

In aggiunta, l’utilizzo del login sociale può significare un incremento significativo del tasso di registrazione. Molti utenti sono riluttanti a completare la registrazione su un nuovo sito a causa della complessità e della quantità di informazioni richieste. Un processo semplificato riduce al minimo queste barriere, rendendo più probabile che i visitatori diventino membri attivi.

Maggiore sicurezza è un altro aspetto fondamentale. Le piattaforme di social login adottano misure di sicurezza avanzate per proteggere le informazioni degli utenti, riducendo il rischio legato a password compromesse. Inoltre, i gestori dei siti non devono archiviare password, diminuendo così il rischio di furto di dati sensibili.

Un ulteriore vantaggio deriva dalla personalizzazione dell’esperienza utente. Utilizzando i dati provenienti dai profili social, i siti web possono offrire contenuti e offerte personalizzati, migliorando così l’engagement e la soddisfazione degli utenti. Questo approccio porta a una maggiore fidelizzazione e a interazioni più significative con il sito.

| Vantaggi del Login Sociale | Descrizione |

|---|---|

| Facilità d’uso | Accesso rapido tramite account esistenti. |

| Aumento delle registrazioni | Riduzione delle barriere al processo di registrazione. |

| Maggiore sicurezza | Protezione avanzata da furti di password. |

| Personalizzazione | Contenuti su misura per gli utenti. |

il login sociale permette anche una facilitazione delle interazioni sociali. Gli utenti possono facilmente condividere contenuti direttamente sulle loro reti sociali, aumentando la visibilità dei siti e la possibilità di attrarre nuovi visitatori attraverso il passaparola digitale.

Configurazione del Login Sociale: Guida Passo Passo per Facebook e Google

La configurazione del login sociale è un processo fondamentale per semplificare l’accesso degli utenti al tuo sito WordPress. In questa sezione, esploreremo i passaggi essenziali per integrare facilmente i login di Facebook e Google, facilitando l’interazione degli utenti con il tuo contenuto.

Per iniziare, dovrai installare un plugin di login sociale. Tra i più popolari troviamo:

- Nextend Social Login

- Super Socializer

- Social Login by MINI

Dopo aver installato il plugin scelto, segui questi passaggi per configurare il login tramite Facebook:

- Accedi al tuo account Facebook Developers e crea una nuova app.

- Nota l’ID app e la chiave segreta, questi ti serviranno per la configurazione nel plugin.

- Imposta l’URL di reindirizzamento, assicurandoti che corrisponda a quello del tuo sito WordPress.

- Abilita le opzioni necessarie nel tuo plugin di login sociale utilizzando l’ID app e la chiave segreta.

Per Google, il processo è molto simile:

- Vai su Google Developers Console e crea un nuovo progetto.

- Attiva l’API Google+ e ottieni le credenziali (client ID e client secret).

- Configura l’URI di reindirizzamento per il tuo sito.

- Compila i dettagli richiesti nel plugin con le informazioni ottenute.

una volta configurati entrambi i login, assicurati di testare la funzionalità:

| Passo | Descrizione |

|---|---|

| 1 | Visita la pagina di login del tuo sito. |

| 2 | Clicca sul pulsante di accesso con Facebook o Google. |

| 3 | Accedi con il tuo account scelto e verifica se sei reindirizzato correttamente. |

Ricorda di informare i tuoi utenti sui vantaggi del login sociale. Essi possono godere di accessi più veloci e senza dover ricordare nuove credenziali. Con una configurazione adeguata, il tuo sito WordPress sarà pronto per offrirti un’esperienza utente ottimale e moderna.

Consigli per Ottimizzare la Sicurezza del Login Sociale su WordPress

Integrando il login sociale su WordPress, è fondamentale garantire la sicurezza delle credenziali degli utenti. Per ottimizzare la sicurezza del login sociale, considera i seguenti suggerimenti pratici:

- Utilizzo di plugin affidabili: Scegli plugin ben recensiti e aggiornati regolarmente. Controlla la loro compatibilità con le versioni più recenti di WordPress e leggi le recensioni degli utenti per assicurarti che non presentino vulnerabilità note.

- Autenticazione a due fattori (2FA): Implementa la 2FA per fornire un livello di sicurezza aggiuntivo. Ciò richiede che gli utenti forniscano un secondo fattore di autenticazione, come un codice inviato al loro smartphone, oltre alle credenziali di accesso.

- Politiche di password solide: Incoraggia gli utenti a utilizzare password complesse e uniche. Puoi implementare requisiti di password specifici attraverso i plugin o le impostazioni di WordPress, per garantire che siano sufficientemente robuste.

Inoltre, è importante monitorare e gestire le autorizzazioni di accesso:

| Tipo di Accesso | Autorizzazione Necessaria |

|---|---|

| Admin | Tutte le autorizzazioni |

| Editor | Aggiornare e gestire contenuti |

| Author | Pubblicare solo i propri articoli |

| Subscriber | Solo accesso limitato |

Assicurati anche di limitare le tentativi di accesso:

- Limite ai tentativi di login: Configura il tuo sistema per bloccare gli indirizzi IP che effettuano troppi tentativi di accesso non riusciti. Questo riduce il rischio di attacchi di forza bruta.

- Monitoraggio delle attività di login: Utilizza strumenti di monitoraggio per registrare e analizzare le attività di login. Questo ti aiuterà a identificare comportamenti sospetti e potenziali violazioni della sicurezza.

- Disabilitazione dell’auto-completamento: Disattiva la funzione di auto-completamento per le password nei campi di login per ridurre il rischio di accessi non autorizzati.

non dimenticare l’importanza della formazione degli utenti. Fornisci linee guida dettagliate su come proteggere le proprie informazioni personali e sensibilizza gli utenti sui rischi attuali legati alla sicurezza online.

Risoluzione dei Problemi Comuni Durante lIntegrazione del Login Sociale

Durante l’integrazione del login sociale sul tuo sito WordPress, possono insorgere vari problemi comuni. È fondamentale essere preparati ad affrontarli per garantire un’esperienza utente fluida. Di seguito, analizzeremo alcune delle difficoltà più frequentemente riscontrate e come risolverle.

Uno dei problemi più comuni riguarda le impostazioni delle API. Quando si integra Facebook o Google, è necessario creare un’applicazione nella rispettiva console per sviluppatori. Assicurati di:

- Controllare che il Redirect URI sia corretto e corrisponda a quello inserito nel plugin WordPress.

- Verificare che le credenziali dell’API siano già configurate e inserite correttamente nel plugin.

- Leggere la documentazione ufficiale per eventuali requisiti specifici.

Un altro aspetto cruciale riguarda il storage dei dati degli utenti. A volte, potrebbero sorgere conflitti con i plugin già attivi che gestiscono i dati degli utenti. È consigliabile:

- Disattivare temporaneamente i plugin che potrebbero interferire e testare l’integrazione.

- Assicurarti che il tuo sito utilizzi l’ultima versione di WordPress e di tutti i plugin per minimizzare i conflitti.

In alcuni casi, potresti dover affrontare problemi di sincronizzazione dei profili. Gli utenti potrebbero non riuscire a visualizzare correttamente le loro informazioni. Per risolvere questo problema, verifica che:

- Il plugin per il login sociale sia aggiornato all’ultima versione.

- La mappatura tra i campi del profilo social e quelli di WordPress sia correttamente configurata.

Inoltre, è importante gestire gli errori di autenticazione che possono verificarsi durante il processo di login. Per affrontare questa problematica, considera di:

- Controllare i log di errore del server per identificare eventuali malfunzionamenti.

- Abilitare il modo di debug nel plugin per visualizzare messaggi di errore dettagliati.

non sottovalutare l’importanza di una documentazione chiara e di un supporto tecnico. Molti dei problemi comuni possono essere risolti consultando le guide ufficiali dei servizi di login sociale scelti e unendo le forze con la community di WordPress per ulteriori soluzioni e consigli.

Best Practices per Migliorare lEsperienza Utente con il Login Sociale

Per ottimizzare l’esperienza utente attraverso l’integrazione del login sociale, è essenziale seguire alcune best practices che garantiscano un accesso semplice, veloce e sicuro. La prima regola fondamentale è quella di semplificare il processo di registrazione. Gli utenti sono sempre più propensi ad abbandonare pagine di registrazione troppo complesse. Integrare opzioni di login sociale permette di ridurre il numero di campi da compilare, consentendo un accesso immediato con un solo clic.

In secondo luogo, è importante rassicurare gli utenti sulla privacy. Quando si utilizzano piattaforme come Facebook o Google per accedere a un sito, gli utenti potrebbero preoccuparsi della condivisione dei propri dati. Fornire informazioni chiare su cosa verrà condiviso e come verrà utilizzato può aiutare a costruire la fiducia degli utenti. Un messaggio semplice ma efficace, come “Utilizziamo solo le informazioni essenziali per migliorare la tua esperienza”, può essere molto rassicurante.

Un altro aspetto cruciale è assicurarsi che il processo di login sia compatibile con diversi dispositivi e browser. Gli utenti possono accedere al tuo sito web da smartphone, tablet o computer, quindi garantire un’adeguata esperienza utente su tutte le piattaforme è fondamentale. Utilizza il responsive design per garantire che i pulsanti di login sociale siano sempre ben visibili e facilmente cliccabili, indipendentemente dalla dimensione dello schermo.

In aggiunta, l’implementazione di un sistema di recupero password è essenziale anche quando si utilizza il login sociale. Gli utenti potrebbero comunque desiderare di avere la possibilità di accedere tramite un sistema tradizionale di accesso. Fornire loro la possibilità di impostare una password alternativa o di recuperare l’accesso senza dover necessariamente consultare il proprio account sociale offre un secondo livello di sicurezza e comodità.

non dimenticare di monitorare e analizzare i dati riguardanti l’uso del login sociale. Raccogli informazioni su qual è il metodo di login più utilizzato e quali sono le eventuali problematiche riscontrate dagli utenti. Questa analisi ti permetterà di adattare e migliorare continuamente l’esperienza d’uso, risolvendo eventuali nodi critici e rafforzando il servizio offerto.

In Conclusione

l’integrazione del login sociale su WordPress rappresenta una soluzione efficace per semplificare l’accesso degli utenti al vostro sito, migliorando così l’esperienza complessiva e potenzialmente aumentando il tasso di registrazione. Implementare sistemi di login tramite piattaforme consolidate come Facebook e Google non solo facilita l’interazione, ma offre anche livelli di sicurezza aggiuntivi, permettendo agli utenti di accedere senza la necessità di ricordare ulteriori credenziali.

Seguendo i passaggi descritti in questo articolo, avrete la possibilità di configurare rapidamente il login sociale e di personalizzarlo in base alle esigenze specifiche del vostro progetto. Ricordate di tenere sempre in considerazione la privacy degli utenti e di rispettare le normative vigenti, per garantire un uso responsabile dei dati. L’adozione di queste tecnologie non solo modernizza il vostro sito, ma può anche contribuire a creare una base di utenti più soddisfatta e coinvolta. Nel panorama digitale sempre in evoluzione, rimanere aggiornati sulle migliori pratiche e sulle nuove funzionalità è fondamentale per il successo a lungo termine della vostra presenza online.

"Hai un'opinione o una domanda specifica? Non esitare, lascia un commento! La tua esperienza può arricchire la discussione e aiutare altri professionisti a trovare soluzioni. Condividi il tuo punto di vista!"